کاوشی در خطرات حملات سیبل (Sybil)

اولین قدم برای درک پتانسیل واقعی سیستم های بلاک چین، توضیح خطرات و آسیب پذیری های امنیتی …

خانه »

اولین قدم برای درک پتانسیل واقعی سیستم های بلاک چین، توضیح خطرات و آسیب پذیری های امنیتی مرتبط است. این خطرات و آسیب پذیری ها توسط عامل تهدید برای تأثیرگذاری بر دارایی ها و خدمات ارزشمند مورد سوء استفاده قرار می گیرند. تکنولوژی بلاک چین قول داده است که بر چالش های امنیتی غلبه کند، یکپارچگی داده ها را افزایش دهد و فرایند تراکنشها را به روشی غیرمتمرکز، شفاف و دستکاری ناپذیر تبدیل کند. بنابراین امنیت نقش مهمی در تضمین قابلیت های بلاکچین ایفا می کند. اما در این میان هنوز چالش هایی وجود دارد.

در اواسط سال 2014 یک عامل ناشناس حمله ی معروف Sybil را همراه با یک حمله ی تایید ترافیک برای چندین ماه انجام داد. این حمله در شبکه ی ناشناس Tor انجام و باعث جلب توجه همگانی به نوع حملات شد. دنیای ارزهای دیجیتال هم در سال های اخیر شاهد حملات زیادی به بلاکچین و پروژه های مختلف بوده است. در این مقاله به بررسی حملات Sybil می پردازیم و معنای آن، نحوه ی عملکرد آن و نحوه ی جلوگیری از چنین حملاتی را تشریح خواهیم کرد.

حمله ی Sybil چیست؟

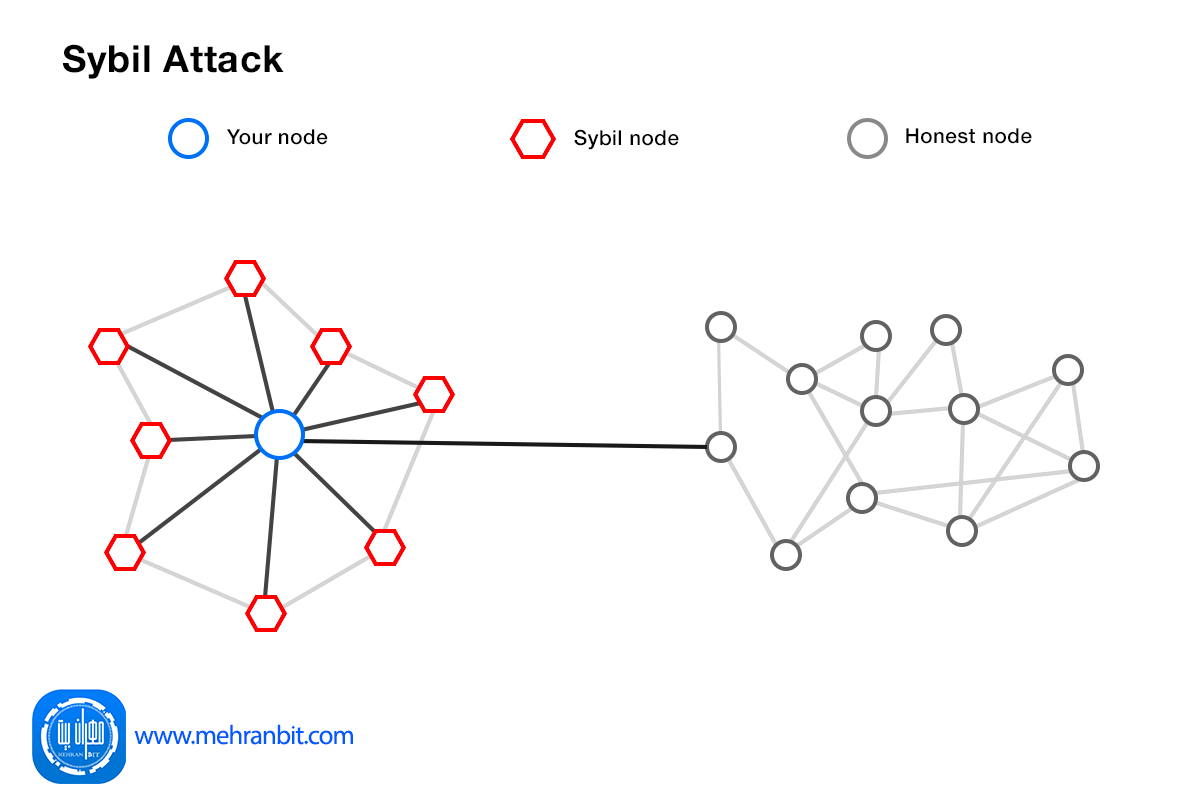

این حمله یک حمله کامپیوتری است که با ایجاد چندین هویت مختلف در شکل اکانت، نود یا کامپیوتر اقدام به ضربه زدن به شبکه می کند. به عنوان مثال یک نفر حساب های مختلفی در بلاکچین ایجاد می کند. آسیب پذیری شبکه به حملات Sybil به این بستگی دارد که چقدر هزینه ی ایجاد یک حساب در آن شبکه کم باشد، آن شبکه آیا ورودی هر اکانتی که جزوی از اکانت های مورد اعتماد نیست را هم می پذیرد و اینکه ساختار خود شبکه درست است یا نه و آیا شبکه با همه ی اکانت ها به یک شکل رفتار می کند یا نه. نام دیگر این حملات sockpuppetry است.

چگونگی عملکرد مهاجمان Sybil

این حملات می توانند باعث اشتراک گذاری غلط منابع شوند یا به فقدان فراوانی، عدم اطمینان و عدم یکپارچگی شبکه بلاکچین منجر شوند. نهادهای شبکه های همتا به همتا از هویت های چندگانه به منظور ایجاد فراوانی، اشتراک منابع، افزایش اطمینان و یکپارچگی استفاده می کنند. مهاجمان نیز می توان با استفاده از همین ویژگی ها در شبکه های همتا به همتا برای خود هویت های چندگانه تعریف کنند تا به عنوان چندین گره مختلف شناخته شده و عمل کنند. بدین ترتیب آنها کنترلی بر قسمتهایی از شبکه پیدا می کنند که شایسته ی آن نیستند و در امور مختلفی مانند تایید تراکنش ها یا رای گیریها تاثیر می گذارند.

زمانی که مهاجم موفق شود کنترل اکثریت توان محاسباتی یا هش ریت شبکه را بدست بگیرد، ممکن است بخواهد ترتیب معاملات را جابجا کند یا از تایید تراکنش ها جلوگیری کند. یا حتی ممکن است تراکنش هایی که در زمان داشتن کنترل انجام داده را معکوس کرده و باعث خرج مضاعف (double-spending) شود.

منظور از خرج مضاعف خطری است که در آن مهاجم می تواند یک رمزارز را دوبار برای بدست آوردن منافع پولی خرج کند. او می تواند وضعیت تراکنش را تغییر دهد و یک تراکنش را دوبار خرج کند. خرج مضاعف می تواند یکپارچگی دفتر کل تراکنش ها را به خطر اندازد. تهدیدهای مختلفی وجود دارد که میتواند موجب خرج مضاعف شود. برای مثال خرج مضاعف مبتنی بر Sybil یا حملات 51 درصد و مواردی از این دست. در شروع حمله، مهاجم یک زنجیره ی خصوصی را از یک زنجیره ی صادق جدا می کند. در مرحله ی بعد او 51 درصد از قدرت محاسباتی شبکه را بدست می آورد و سپس دو تراکنش متناقض ایجاد می کند. مهاجم یک تراکنش رابه سمت زنجیره ی صادق می فرستد و برای معامله یک دارایی به یک نفر پرداخت می کند و تراکنش دوم را به سمت زنجیره ی خود ارسال می کند. آنگاه مهاجم شروع به استخراج بلوکها در زنجیره ی خود می کند و با استفاده از نیروی محاسباتی خود، بلوک ها را سریعتر از نودهای صادق تولید می کند. هنگامی که طول زنجیره مهاجم بیشتر از طول زنجیره صادق باشد، زنجیره مهاجم معتبر می شود و نودهای صادق آن را بر اساس طولانی ترین قانون زنجیره اتخاذ می کنند. بنابراین، تراکنش های دوبار خرج را معتبر می کند و مهاجم وجوه خرج شده ی خود را به خود باز می گرداند.

بلاک چین چگونه می تواند به دفع حملات Sybil کمک کند؟

با تایید هویت

معمولا تایید هویت افراد را محتاط و مسئولیت پذیر می کند و از کارهای تهاجمی باز می دارد. به همین دلیل است که انگیزه و مشوق اصلی مهاجمان ناشناس بودن و عدم امکان تعقیب است.

با هزینه ی اقتصادی

تحمیل هزینه ی اقتصادی به عنوان یک سد ورود می تواند برای گران کردن و غیرمعقول کردن حملات Sybil مورد استفاده قرار بگیرد. مثلا یک گواهی اثبات کار کاربران را مجبور می کند تا مقدار مشخصی از تلاش محاسباتی را برای حل مسائل رمز عبور انجام دهند.

در بعضی از انواع شبکه های بلاک چین هویت افراد همان آی پی ماینر آنهاست که بسیار هزینه بر است. پس به این راحتی ها کسی نمی تواند به تنهایی هویت های ناشناس فراوانی بسازد و کنترل شبکه را بر عهده بگیرد. بلاک چین بیتکوین از مجموعه قوانین خاصی برای تولید بلاک های جدید استفاده می کند. یکی از این قوانین این است که توانایی ایجاد بلاکها باید متناسب با قدرت پردازش کلی مکانیسم اثبات کار باشد. این شبکه ها در مقابل حملات Sybil تا حد زیادی مصون هستند. چون استخراج بیت کوین بسیار سخت است، ماینرها انگیزه خوبی برای ادامه استخراج صادقانه به جای تلاش برای انجام حملات Sybil دارند.

استفاده از نرم افزارهای اختصاصی Sybil

نرم افزارهای زیادی برای محافظت در برابر حملات تولید شده اند. نرم افزارهایی مانند Whānau، I2P و DSybil. به طور کلی گرچه این حملات هرگز پایان نخواهند پذیرفت اما در سالهای اخیر از تعداد این حملات بسیار کاسته شده است.